Tuần trước, phần mềm CRM và nhà cung cấp mail miễn phí Zoho đã đăng ký tên miền ngoại tuyến vì bị cáo buộc là vi phạm, giả mạo. Tuần này, nghiên cứu mới được công bố cho thấy các nhà phân phối keylogger sử dụng Zoho để gửi dữ liệu bị đánh cắp của họ.

Nếu chưa biết, Keylogger là một dạng phần mềm độc hại, theo dõi âm thầm máy tính của nạn nhân và thu thập các thông tin tài khoản, các giao dịch thương mại hoặc theo dõi các hành vi của người dùng.

Keylogger có thể giám sát và ghi lại những gì mà người dùng gõ trên bàn phím, quay lại webcam và microphone, chụp ảnh màn hình các cửa sổ đang hoạt động và thực thi các hành vi độc hại khác. Sau đó các thông tin này sẽ được thu thập và gửi trực tiếp đến một máy chủ dưới sự kiểm soát của kẻ tấn công hoặc được biên dịch thành email và gửi đến cho kẻ tấn công.

Nếu sử dụng hình thức email để gửi các dữ liệu bị đánh cắp, kẻ tấn công sẽ dựa vào các tài khoản Email miễn phí để gửi email của mình. Theo nghiên cứu của nhà cung cấp bảo mật Cofense, có đến 40% keylogger mà họ đã phân tích sử dụng Zoho để gửi các email chứa các thông tin bị đánh cắp từ máy tính của nạn nhân.

Trả lời với BleepingComputer, Cofense cho biết các keylogger phổ biến nhất có liên quan đến Zoho bao gồm Hawkeye và Agent Tesla. Cả 2 keylogger này sẽ biên dịch dữ liệu mà chúng đánh cắp, sau đó sử dụng nhà cung cấp mail như Zoho để gửi các dữ liệu này cho kẻ tấn công.

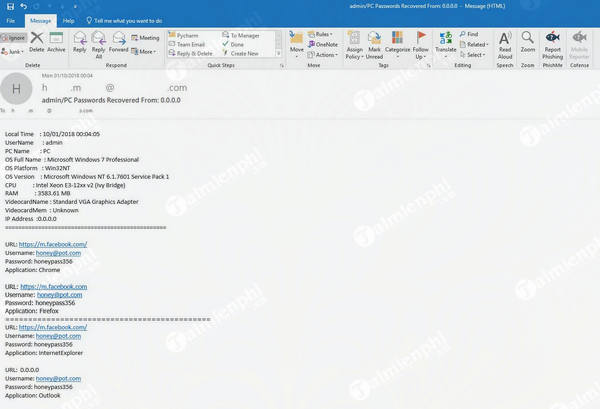

Ví dụ trong ảnh minh họa dưới đây là email chứa các thông tin mà Agent Tesla đã thu thập trên các trình duyệt và gửi lại cho kẻ tấn công.

Ảnh dưới đây minh họa email mà Hawkeye Keylogger tạo ra, bao gồm các thông tin đăng nhập tài khoản mà nó thu thập được trên các trình duyệt. Cũng giống như ví dụ trên, các thông tin trong email đã bị làm xáo trộn.

Cofense cũng cho biết thêm, kẻ tấn công có thể dễ dàng truy cập và triển khai keylogger, đưa chúng lên các dịch vụ như Zoho.

"Mức độ gia tăng Keylogger ngày càng lớn, nó giống như vụ nổ mô hình Malware-as-a-Service". "Bằng cách trừu tượng hóa tất cả các phần của phần mềm độc hại, cụ thể là quyền Admin và cấu hình, ngay cả những kẻ tấn công không có nhiều kinh nghiệm cũng có thể dễ dàng triển khai keylogger. Nếu Phishing-as-a-Service cũng tồn tại, kẻ tấn công sẽ tải được phần mềm độc hại đầu cuối mà không cần phải chạy một lệnh duy nhất", theo Cofense giải thích.

Kẻ tấn công nhắm vào Zoho vì nhiều lý do. Trước hết, nó là một giải pháp SaaS. Các giải pháp dựa trên dịch vụ đám mây là mục tiêu chính mà kẻ tấn công nhắm đến vì số lượng, nhân khẩu học người dùng cuối.

Ví dụ, nếu một nền tảng có 30 triệu người dùng, chỉ cần có một phần trăm nhỏ số lượng các tài khoản bị truy cập, vô hình chung nó sẽ tạo bước đệm cho kẻ tấn công kiểm soát và thực hiện các bước tiếp theo.

Thêm nữa, dịch vụ này cũng không thực thi và triển khai các tính năng bảo mật nghiêm ngặt, việc kiểm soát quy trình tạo tài khoản cũng khá lỏng lẻo, mức độ rủi ro cũng cao hơn.

Động thái của Zoho

Về phía Zoho, hãng cho biết sẽ xây dựng lại các chính sách mới mà tất cả các tài khoản Zoho.com miễn phí phải tuân theo.

Dưới đây là một số chính sách mà công ty đang triển khai trong quá trình ủy thác các tài khoản @zoho.com miễn phí:

- Buộc xác minh số điện thoại di động cho tất cả người dùng đăng ký tài khoản mới.

- Thay đổi SPF cho zoho.com thành "hard fail" để các thư không rõ nguồn gốc từ máy chủ Zoho bị đánh dấu là spam trên máy chủ người dùng. Thông tin chi tiết người dùng truy cập Tại đây.

Ngoài ra công ty cũng đang có kế hoạch triển khai DKIM cho miền zoho.com và phát hành chính sách DMARC.

- Chặn người dùng miễn phí đăng nhập tài khoản đáng ngờ, đặc biệt sử dụng SMTP để đảm bảo người dùng không sử dụng ID email Zoho cho mục đích xấu.

Công ty cho biết các thuật toán mới được cải tiến để ngăn chặn các mẫu đăng nhập đáng ngờ trong vài ngày qua. Mặc dù Zoho Mail hỗ trợ 2 chính sách được liệt kê ở trên, đồng thời kích hoạt điều khoản TFA, tuy nhiên việc triển khai các chính sách này cho người dùng @zoho.com có thể gây ra nhiều vấn đề trong trường hợp nếu là người dùng hợp pháp, vì vậy công ty vẫn chưa bắt buộc người dùng tuân thủ các chính sách này.

Nếu chỉ kích hoạt TFA không thôi thì không có ích gì vì người dùng vẫn có thể tạo mật khẩu dành riêng cho ứng dụng và sử dụng mật khẩu này để gửi tự động. TFA chỉ giúp ngăn chặn việc xâm nhập vào tài khoản người dùng trái phép.

Trả lời BleepingComputer, giám đốc điều hành Zoho, Sridhar Vembu cho biết công ty đang tập trung vào việc ngăn chặn kiểu lạm dụng này: "Đáng tiếc là phishing lại là một trong những tác động phụ sau sự phát triển của Zoho trong vài năm qua, đặc biệt là sự phát triển dịch vụ mail của chúng tôi. Phía công ty cũng đang nỗ lực để hạn chế các lạm dụng này".

"Trước hết công ty sẽ tiến hành kiểm tra tất cả các tài khoản, đặc biệt là các tài khoản miễn phí vì loại tài khoản này được lạm dụng nhiều nhất. Chúng tôi hiện đang ủy quyền xác minh tài khoản bằng cách xác minh số điện thoại di động cho tất cả các tài khoản, bao gồm cả tài khoản miễn phí. Ngoài ra công ty cũng đang xem xét và ngăn chặn các mẫu đăng nhập đáng ngờ, đặc biệt với những đăng nhập gửi SMTP.

Bước tiếp theo công ty sẽ cải thiện và thắt chặt các chính sách cho tất cả người dùng. Thời gian gần đây công ty đã tiến hành sửa đổi và thay đổi chính sách SPF (sender policy framework) đồng thời triển khai DKIM (domain key identified mail) cho tên miền của công ty.

Ngoài ra công ty cũng đang thử nghiệm các phương pháp heuristic và thuật toán khác trước khi áp dụng cho quy mô rộng. Về nội dung này chúng tôi xin phép không thảo luận chi tiết.

Zoho Doc là công cụ khá nổi tiếng của Zoho, các bạn có thể tải, cài đặt và trải nghiệm công cụ này trên thiết bị của mình, tải Zoho Doc tại đây

https://thuthuat.taimienphi.vn/keylogger-su-dung-zoho-de-gui-du-lieu-bi-danh-cap-39005n.aspx

Theo thông tin mới nhất thì Facebook đã tăng thời gian xóa tài khoản Facebook vĩnh viên từ 14 ngày lên thành 30 ngày, sẽ có nhiều thời gian hơn cho người dùng quyết định có nên xóa tài khoản của mình vĩnh viễn hay không, chi tiết, các bạn có thể đọc thêm bài viết tài khoản Facebook sẽ xóa vĩnh viễn sau 30 ngày tại đây