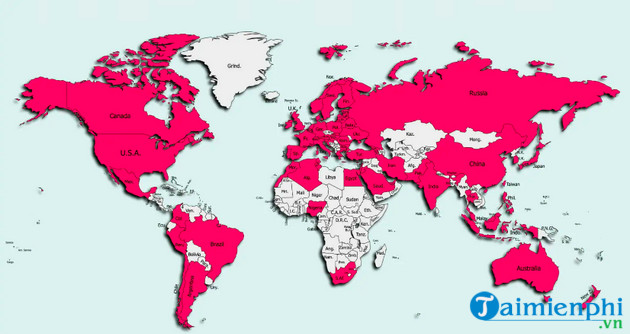

Một chiến dịch tấn công sử dụng ứng dụng Android độc hại nhằm đánh cắp thông tin đăng nhập Facebook của các tài khoản trên 71 quốc gia, đặc biệt chủ yếu nhắm vào người dùng ở Việt Nam.

Cụ thể, theo một báo cáo mới đây của Zimperium, các ứng dụng Android độc hại này được tin tặc thiết kế dưới dạng các ứng dụng đọc và giáo dục đã "lây nhiễm" cho hơn 300.000 thiết bị kể từ năm 2018.

Một số ứng dụng được sử dụng để phát tán trojan có tên Schoolyard Bully trên Google Play trước đây nhưng hiện đã bị gỡ xuống. Tuy nhiên, công ty bảo mật này cũng cảnh báo rằng các ứng dụng độc hại có thể tiếp tục được phát tán thông qua các cửa hàng ứng dụng Android của bên thứ ba.

Sở dĩ trojan Schoolyard Bully có tên như vậy là để giả dạng các ứng dụng giáo dục "hợp lệ" và dễ thu hút người dùng. Mục tiêu chính của ứng dụng độc hại này là đánh cắp thông tin đăng nhập tài khoản Facebook (email và mật khẩu), ID tài khoản, tên người dùng, RAM và API của thiết bị. Chính vì thế người dùng cần phải thiết lập cài đặt bảo mật và đăng nhập trên Facebook để bảo vệ tài khoản của mình trước sự xâm nhập bất hợp pháp.

Trojan đánh cắp các thông tin trên bằng cách mở trang đăng nhập Facebook hợp pháp bên trong ứng dụng bằng WebView và "tiêm" mã độc JavaScript để trích xuất thông tin đầu vào của người dùng.

Theo Zimperium, Javascript được đưa vào WebView bằng phương thức "evaluateJavascript". Mã javascript trích xuất giá trị của các thành phần có "ids m_login_email" và "m_login_password", là các phần lưu trữ số điện thoại, địa chỉ email và mật khẩu đăng nhập của người dùng.

Trojan Schoolyard Bully hiện đã lây nhiễm trên 300.000 thiết bị tại 71 quốc gia dựa trên dữ liệu từ xa của Zimperium. Ngoài ra, 37 ứng dụng được liên kết với chiến dịch này được phân phối thông qua các cửa hàng ứng dụng của bên thứ ba. Vì vậy số lượng nạn nhân của chiến dịch có khả năng cao hơn con số đã được thông báo.

Người dùng cũng được cảnh báo rằng có thể sẽ còn nhiều ứng dụng Android độc hại khác ngoài các ứng dụng đã phát hiện do đó bạn cần phải biết cách bảo vệ tài khoản Facebook của mình một cách tốt nhất, hiệu quả nhất. Bên cạnh đó, những kẻ chịu trách nhiệm cho chiến dịch tấn công này vẫn là một ẩn số.

https://thuthuat.taimienphi.vn/ung-dung-doc-hai-android-danh-cap-hon-300-000-tai-khoan-facebook-73706n.aspx

Tuy nhiên các nhà nghiên cứu bảo mật đã có thể xác định rằng chiến dịch này không liên quan đến các hoạt động của Flytrap, một tổ chức cũng thực hiện các hành vi đánh cắp tài khoản Facebook và tập trung vào Việt Nam. Độc giả có thể theo dõi cập nhật mới nhất về vụ việc này trên Taimienphi.vn trong các bài viết tiếp theo.