Các nhà nghiên cứu vừa phát hiện lỗ hổng mới trong ứng dụng Signal Desktop cho phép hacker đánh cắp tin nhắn trong các cuộc trò chuyện. Như vậy trong vòng chưa đầy một tuần, đây là lần thứ 2 người dùng sử dụng ứng dụng nhắn tin mã hóa end-to-end Signal Desktop phải cập nhật các ứng dụng trên máy tính của mình để vá lỗ hổng nghiêm trong khác

Được phát hiện vào hôm thứ 2 bởi cùng nhóm các nhà nghiên cứu bảo mật, lỗ hổng mới được phát hiện có cùng mối đe dọa như lỗ hổng trước đó, cho phép kẻ tấn công tiêm nhiễm mã độc hại vào ứng dụng Signal Desktop bằng cách gửi cho người dùng một tin nhắn, mà không yêu cầu bất kỳ tương tác nào từ họ.

Phát hiện lỗ hổng mới trong ứng dụng Signal Desktop cho phép hacker đánh cắp tin nhắn

Điểm khác biệt duy nhất giữa 2 lỗ hổng này đó là lỗ hổng đầu tiên nằm trong hàm xử lý các liên kết được chia sẻ trong cuộc trò chuyện còn lỗ hổng thứ 2 mới được phát hiện (CVE-2018-11101) nằm trong hàm khác xử lý tính hợp lệ các tin nhắn được trích dẫn, tức là trích dẫn một tin nhắn được trả lời trước đó.

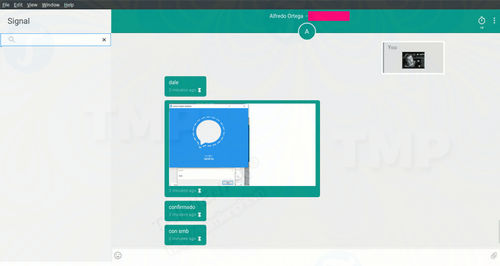

Nói cách khác, để khai thác các lỗ hổng mới trên các phiên bản Signal desktop, tất cả những gì kẻ tấn công cần làm là gửi một mã HTML / javascript độc hại dưới dạng tin nhắn đến nạn nhân sau đó trích dẫn / trả lời tin nhắn bằng các văn bản ngẫu nhiên.

Nếu nhạn nhân nhận được tin nhắn trích dẫn này có chứa các mã độc hại trong ứng dụng, các mã độc hại này sẽ tự động thực thi mà không cần bất kỳ tương tác nào từ người dùng.

Khai thác Signal Code Injection để đánh cắp Plaintext trong cuộc trò chuyện

Đến thời điểm này, các payload proof-of-concept được sử dụng để chứng minh các lỗ hổng mã lệnh trong Signal bị giới hạn khi nhúng một thẻ HTML iFrame, hoặc hình ảnh, video, âm thanh vào ứng dụng trên máy tính nạn nhân.

Tuy nhiên các nhà nghiên cứu đã khai thác được PoC mới có thể cho phép kẻ tấn công đánh cắp thành công tất cả các cuộc trò chuyện Signal trên máy tính nạn nhân trong plaintext từ xa bằng cách gửi tin nhắn cho họ.

Về nghĩa đen, cách thức tấn công này nhằm mục đích "hạ" ứng dụng nhắn tin được mã hóa end-to-end, cho phép kẻ tấn công từ xa dễ dàng lấy được các cuộc trò chuyện plain-text của người dùng mà không phá vỡ mã hóa.

Kẻ tấn công có thể đánh cắp mật khẩu máy tính Windows

Trong bài đăng trên blog, các nhà nghiên cứu cũng cho biết thêm, tệ hơn kẻ tấn công có thể bổ sung thêm các file từ chia sẻ SMB từ xa sử dụng HTML iFrame, có thể bị lạm dụng để lấy cắp mật khẩu hàm băm NTLMv2 cho người dùng Windows.

Theo các nhà nghiên cứu giải thích: "Trong hệ điều hành Windows, CSP không thể ngăn các tài nguyên từ xa thông qua giao thức SMB. Trong trường hợp này việc thực thi JavaScript từ xa có thể thực hiện bằng cách tham chiếu script trong SMB như nguồn của thẻ iframe.{C}{C}{C}

Mặc dù các nhà nghiên cứu không công bố thêm bất kỳ thông tin nào về hình thức tấn công này, tuy nhiên nếu kẻ tấn công có thể khai thác mã tiêm nhiễm để buộc hệ điều hành Windows khởi động, xác thực tự động với máy chủ SMB bị kiểm soát bằng đăng nhập 1 lần, nó sẽ chuyển giao tên người dùng của nạn nhân và mật khẩu băm NTLMv2 cho kẻ tấn công để truy cập hệ thống nạn nhân.

Cách thức tấn công này tương tự như cách thức tấn công được sử dụng để khai thác lỗ hổng trong Microsoft Outlook, được tiết lộ hồi tháng trước.

Các nhà nghiên cứu cũng đã báo cáo về lỗ hổng mới này và phát hành phiên bản Signal Desktop 1.11.0 để vá lỗ hổng ứng dụng trên các nền tảng Windows, macOS và Linux.

Người dùng được khuyến cáo cập nhật phiên bản ứng dụng Signal Desktop càng sớm càng tốt, bạn download Signal Desktop tại đây

Ngoài Signal Desktop, bạn có thể lựa chọn nhiều ứng dụng chat, nhắn tin khác trên điện thoại như Zalo, Viber hay Facebook Messenger, đây đều là những ứng dụng chat tốt nhất hiện nay với nhiều chức năng đáp ứng được nhiều người dùng

- Tải Zalo tại đây

- Tải Viber tại đây

- Tải Facebook Messeger tại đây

https://thuthuat.taimienphi.vn/phat-hien-lo-hong-moi-trong-ung-dung-signal-desktop-cho-phep-hacker-danh-cap-tin-nhan-35187n.aspx

Trình duyệt Firefox mới được cập nhật lên phiên bản 59.0.3 chưa được bao lâu thì Firefox 60.0.1 được phát hành với nhiều cải tiến mới, vô hiệu hóa WebVR trên macOS. Bạn đọc có thể cập nhật ngay trình duyệt Mozilla Firefox phiên bản mới nhất cho máy tính của mình từ aimienphi.vn.