Các nhà nghiên cứu cảnh bảo một số phiên bản phần mềm hỗ trợ nén và giải nén file WinRAR cũng như phần mềm Winbox cho người dùng MikroTik bị giả mạo để lừa người dùng cài đặt các phần mềm độc hại, được thiết kế cho chiến dịch tấn công mới. Nhiều khả năng chiến dịch này đã bắt đầu từ nửa cuối năm ngoái cho đến thời điểm hiện tại.

Chiến dịch này được cho là do nhóm tin tặc StrongPity thực hiện. StrongPity vốn được biết đến sau khi tung ra một loạt các trang web phân phối các phiên bản trojan của WinRAR và TrueCrypt, được các nhà nghiên cứu tại Kaspersky phát hiện vào năm 2016.

Trước đây StrongPity còn được gọi là Promethium, hoạt động ít nhất kể từ năm 2012 và thường sử dụng các lỗ hổng zero-day để thực hiện các cuộc tấn công Spearphishing.

Cảnh báo giả mạo Winbox, WinRAR để phát tán phần mềm độc hại

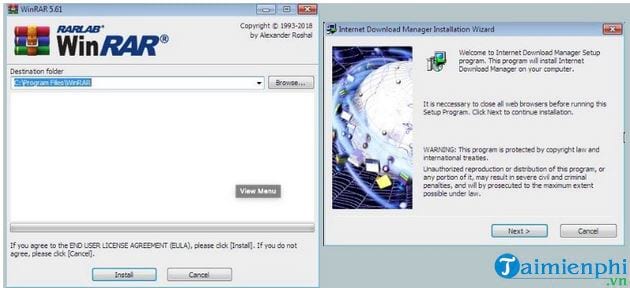

Phần mềm Trojan hoạt động như phần mềm hợp pháp

Hồi đầu tháng này các nhà nghiên cứu tại AT&T Alien Labs đã phát hiện các mẫu phần mềm độc hại mới, được cho là của nhóm tin tặc StrongPity. Các phần mềm độc hại này được cài đặt từ phần mềm trojan giả mạo nhưng chứa đầy đủ chức năng của Winbox cho Windows.

Các nạn nhân không phát hiện bất cứ điều gì bất thường ngoài thứ tự các tùy chọn và phần mềm giả mạo hoạt động như phần mềm hợp pháp.

Các phiên bản tiện ích hỗ trợ nén và giải nén file WinRAR và IDM mới hơn được sử dụng để kiểm soát và lên lịch các tác vụ tải xuống cũng được sử dụng để cài đặt phần mềm gián điệp từ StrongPity.

Trong một báo cáo được công bố hôm nay, các nhà nghiên cứu cho biết phần mềm độc hại sẽ tìm kiếm các tài liệu, liên lạc với máy chủ Command & Control và kiểm soát qua kết nối SSL, đồng thời các phần mềm này cũng hỗ trợ chức năng truy cập từ xa.

Một số phần mềm khác được sử dụng trước đây bao gồm CCleaner, Driver Booster, Opera Browser, Skype và VLC. Ngoài ra theo báo cáo của Citizen Lab cho biết các phần mềm như Avast Antivirus và 7 Zip cũng bị giả mạo.

Theo các nhà nghiên cứu của AT&T Alien Labs: "Xem xét timestamp của các phần mềm độc hại được xác định, nhiều cụm máy tính cluster đã bắt đầu thực hiện chiến dịch riêng lẻ và có thể đã từng được phát hiện trong các báo cáo trước đây, cụ thể là vào đầu năm 2018".

Bên cạnh đó các nhà nghiên cứu cũng cho rằng nhóm tin tặc sử dụng các chiến thuật tương tự, từng được sử dụng trước đây trong quá khứ để phân phối phần mềm độc hại. Quay trở lại hồi tháng 12/2017, ESET đã báo cáo về chiến dịch StrongPity có thể liên quan đến nhà cung cấp dịch vụ Internet (ISP).

Khi các nạn nhân mục tiêu tải xuống phần mềm trojan giả mạo của StrongPity, họ sẽ được chuyển hướng và tải xuống phiên bản phần mềm độc hại.

Một thông tin đáng chú ý khác, và có lẽ đây là tin không mấy vui cho người dùng, đó là Microsoft sắp gỡ bỏ tính năng SMS Connect trên Skype. Theo đó, trên cửa sổ ứng dụng Skype sẽ hiển thị thông báo để người dùng biết tính năng SMS Connect sẽ ngừng hoạt động vào ngày 30/8 tới. Chi tiết các bạn đón đọc trên website https://9mobi.vn/ để biết chi tiết.

https://thuthuat.taimienphi.vn/canh-bao-phan-mem-winbox-winrar-bi-gia-mao-de-phan-phoi-phan-mem-doc-hai-50693n.aspx

Các bạn đừng quên truy cập Taimienphi.vn mỗi ngày để cập nhật các tin công nghệ mới nhất nhé.