Trong báo cáo mới đây, các nhà nghiên cứu bảo mật của Dr. Web cho biết có đến 39% máy chủ Counter Strike 1.6 được sử dụng để phát tán Trojan thông qua các lỗ hổng ứng dụng game client.

Trong khi Counter-Strike 1.6 đã gần 20 tuổi , và đang sở hữu một cơ sở người chơi cũng như thị trường các máy chủ chơi game mạnh mẽ. Với thế mạnh này, các nhà cung cấp dịch vụ lưu trữ thuê máy chủ game hàng tháng và cung cấp các dịch vụ khác như quảng cáo máy chủ game của khách hàng để làm tăng mức độ phổ biến của game.

Trong một báo cáo mới đây của Dr. Web, các nhà nghiên cứu giải thích cách mà một nhà phát triển sử dụng các lỗ hổng trên game client, botnet Trojan Belonard và các máy chủ độc hại để quảng cáo máy chủ game của khách hàng đồng thời bổ sung thêm các nạn nhân vào botnet.

Khi đạt đỉnh điểm, botnet này phát triển lớn đến mức chiếm khoảng 39% trong tổng số số 5.000 máy chủ Counter Strike 1.6 có bản chất là máy chủ độc hại và cố gắng lây nhiễm cho người chơi được kết nối.

"Sử dụng mô hình này, nhà phát triển Trojan đã tạo ra botnet chiếm một phần đáng kể trong số các máy chủ game CS 1.6", các nhà nghiên cứu của Dr.Web cho biết. "Theo phân tích của chúng tôi, trong số 5.000 máy chủ có sẵn từ máy khách Steam có 1.951 máy chủ được tạo bởi Trojan Belonard, chiếm khoảng 39% trong tổng số tất cả máy chủ game. Mạng lưới ở quy mô này cho phép các nhà phát triển Trojan quảng cáo các máy chủ khác để kiếm tiền, thêm chúng vào danh sách các máy chủ không khả dụng trong các máy khách bị nhiễm".

Trojan Belonard

Để quảng cáo các máy chủ của khách hàng, nhà phát triển có bí danh là Belonard đã tạo ra các máy chủ độc hại, khi được kết nối với máy khách Counter-Strike 1.6 sẽ lây nhiễm cho người chơi thông qua Trojan Belonard.

Để làm được điều này, botnet Belonard sử dụng các máy khách bị nhiễm trước hoặc thực thi các lỗ hổng từ xa trong các máy khách chưa bị nhiễm, cho phép các máy khách này cài đặt Trojan thông qua khi người chơi truy cập các máy chủ độc hại. Vì game client Counter Strike 1.6 không còn được hỗ trợ, tất cả người chơi game đều là nạn nhân tiềm năng của botnet.

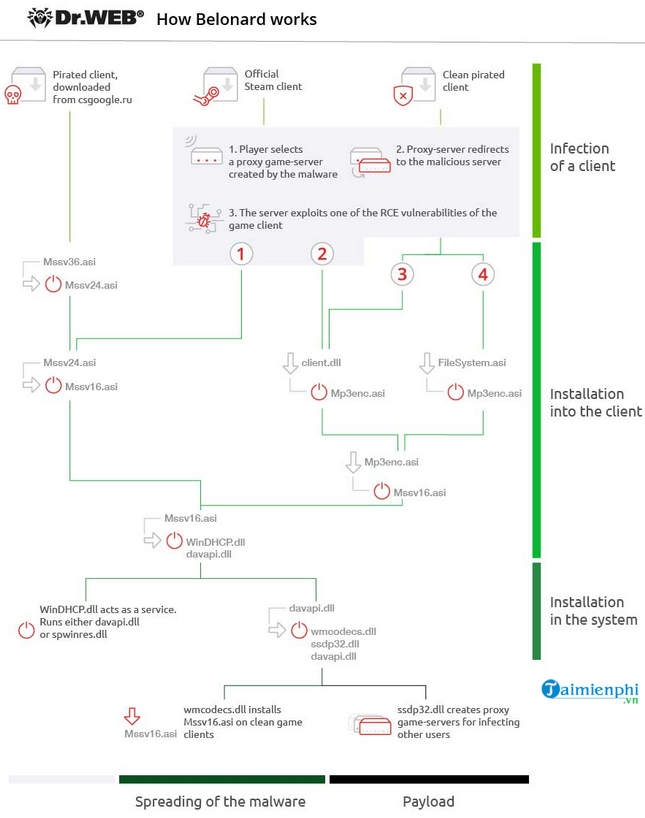

"Chúng ta sẽ đi sâu vào quá trình lây nhiễm cho một máy khách. Người chơi sẽ khởi chạy ứng dụng Steam khách và chọn một máy chủ game. Khi kết nối với máy chủ độc hại, nó sẽ khai thác lỗ hổng RCE, tải các thư viện độc hại lên thiết bị của nạn nhân. Tùy thuộc vào loại lỗ hổng, một trong hai thư viện sẽ được tải xuống và thực thi là client.dll (Trojan.Belonard.1) hoặc Mssv24.asi (Trojan.Belonard.5)".

Dưới đây là ảnh minh họa cách Belonard hoạt động:

Khi được cài đặt, Trojan sẽ tạo ra dịch vụ Windows có tên Windows DHCP Service và sử dụng giá trị ServiceDLL để tải Trojan Belonard được lưu trong C:\Windows\System32\WinDHCP.dll.

Sau đó Trojan sẽ thay thế các file trong ứng dụng khách, không chỉ quảng cáo trang web của kẻ tấn công, nơi các game client bị nhiễm được tải xuống mà còn quảng cáo các máy chủ game giả mạo.

Nếu người chơi cố gắng tham gia các máy chủ này, họ sẽ được chuyển hướng đến máy chủ game độc hại sử dụng lỗ hổng RCE để lây nhiễm cho nạn nhân bằng cách sử dụng Trojan Belonard.

"Khi người chơi bắt đầu chơi game, nickname của họ sẽ thay đổi thành địa chỉ trang web nơi game client bị nhiễm có thể được tải xuống, trong khi menu game sẽ hiển thị liên kết đến cộng đồng VKontakte CS 1.6 với hơn 11.500 người đăng ký".

Tắt Botnet

Sau khi hợp tác với công ty đăng ký tên miền REG.ru, các nhà nghiên cứu của Dr. Web đã có thể tắt các tên miền mà Trojan sử đụng dể chuyển hướng người dùng đến các máy chủ game giả mạo để ngăn chặn người chơi mới bị nhiễm.

Ngoài ra các nhà nghiên cứu cũng đang tiếp tục theo dõi các tên miền khác được phần mềm độc hại có tên Domain Generation Algorithm (DGA) sử dụng.

Đáng tiếc là cho đến thời điểm này, cách duy nhất để ngăn chặn botnet này được tạo lại là vá các lỗ hổng trong máy khách. Vì Counter-Strike 1.6 là game client cuối cùng mà Valve phát hành, nhiều khả năng bản sửa lỗi sẽ không được phát hành.

Để tránh các mối nguy hiểm, phần mềm gián điệp có thể gây hại cho máy tính, ngay lúc này, các bạn hãy tải và cài đặt cho mình các phần mềm diệt virus được đánh giá cao hiện nay như BKAV, KIS và AVAST nhé.

https://thuthuat.taimienphi.vn/39-may-chu-counter-strike-1-6-duoc-su-dung-de-phat-tan-trojan-44799n.aspx

Game thủ hiện nay đã có thêm 1 ứng dụng để tăng sóng wifi trong phòng của mình, đó là ứng dụng Virgin Media Connect, để biết thêm chi tiết, các bạn đọc bài viết Virgin Media phát hành Intelligent WiFi và ứng dụng Connect tại đây.